CSA安全沙龙 云时代的企业信息安全架构与网络信息安全软件开发新范式

随着云计算技术的广泛应用与数字化转型的加速,企业信息安全正面临前所未有的机遇与挑战。CSA(云安全联盟)安全沙龙作为业界交流的重要平台,聚焦于探讨云时代下,如何构建与时俱进的企业信息安全架构,并推动网络与信息安全软件开发范式的创新。

一、云时代企业信息安全的新挑战与核心原则

云计算的按需服务、快速弹性、资源池化等特性,在提升业务敏捷性和降低成本的也使得传统以物理边界为核心的“城堡式”安全模型逐渐失效。数据分散于多租户环境,供应链依赖加深,攻击面急剧扩大。因此,云时代的企业信息安全架构需要遵循以下核心原则:

- 零信任(Zero Trust):摒弃“内网即安全”的过时观念,坚持“从不信任,始终验证”,对所有访问请求进行严格的身份验证、授权和加密。

- 安全左移(Shift Left):将安全考虑和防护措施尽可能前置到开发、设计乃至需求阶段,实现安全与DevOps流程的深度融合(DevSecOps)。

- 数据为中心的安全:保护对象从网络边界转向数据本身,无论其存储在何处、在何处流转,都需实施持续的发现、分类、加密和访问控制。

- 责任共担模型(Shared Responsibility Model):清晰理解云服务提供商(CSP)与客户之间的安全责任划分,企业需负责自身数据、身份、访问管理及合规性配置的安全。

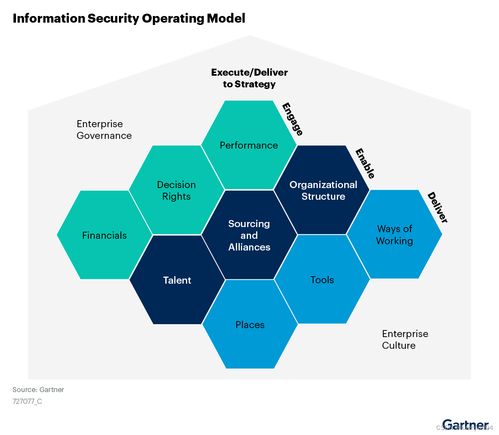

二、构建适应云时代的企业信息安全架构

一个健壮的云时代信息安全架构应是多层次、自适应和智能化的。

- 身份与访问管理(IAM)层:这是零信任架构的基石。需要部署强身份验证(如MFA)、基于角色的细粒度访问控制(RBAC)、特权访问管理(PAM)以及持续的行为分析,确保正确的人在正确的时间以正确的理由访问正确的资源。

- 微隔离与软件定义边界(SDP)层:在网络层,通过微隔离技术在东西向流量(服务器间流量)上实施精细的策略控制,防止威胁横向移动。SDP则能隐藏应用和服务,在授权前不暴露任何网络端口,有效缩小攻击面。

- 云安全态势管理(CSPM)与云工作负载保护平台(CWPP)层:CSPM工具持续监控云资源配置,自动检测并修复违反安全策略(如存储桶公开、密钥泄露)的配置错误。CWPP则为云工作负载(虚拟机、容器、无服务器函数)提供统一的安全防护,包括漏洞管理、运行时保护、系统完整性监控等。

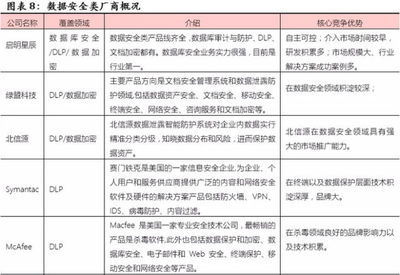

- 数据安全层:整合数据发现与分类、端到端加密(包括传输中和静态数据)、数据丢失防护(DLP)以及用户与实体行为分析(UEBA),构建以数据生命周期的全方位保护。

- 统一的安全运维与智能分析层:通过安全编排、自动化与响应(SOAR)平台整合来自各层的日志与告警,利用安全信息与事件管理(SIEM)系统和人工智能/机器学习技术进行关联分析、威胁狩猎和自动化响应,提升安全运营效率与威胁感知能力。

三、网络与信息安全软件开发的范式转变

为支撑上述架构,网络与信息安全软件的开发理念和实践也需深刻变革。

- 从“产品”到“服务”与“代码”:安全能力越来越多地以API服务(Security as a Service)或可直接嵌入应用的安全代码库(如密码学库、安全SDK)形式交付,实现与云原生应用的深度融合。

- 原生集成与自动化:安全工具需原生支持CI/CD流水线,能够自动进行静态应用安全测试(SAST)、动态应用安全测试(DAST)、软件成分分析(SCA)和容器镜像扫描,并将结果反馈给开发人员快速修复。

- 基础设施即代码(IaC)的安全:将安全策略以代码形式定义和管理,使网络架构、防火墙规则、合规策略等能够像应用代码一样进行版本控制、自动化测试和部署,确保安全性与基础设施变更同步。

- 可观测性驱动的安全:开发的安全软件需要具备强大的遥测数据输出能力,与可观测性平台(监控、日志、追踪)深度集成,为安全分析提供丰富上下文,实现从“监控”到“理解”的跨越。

四、CSA安全沙龙的启示与未来展望

在CSA安全沙龙的交流中,业界共识日益清晰:云时代的安全建设是一个持续演进的过程,而非一劳永逸的项目。企业需要:

- 将安全视为一项核心业务赋能功能,而不仅仅是成本中心。

- 积极拥抱安全文化与流程变革,推动开发、运维与安全团队的协同。

- 审慎选择并有效集成各类安全工具与服务,避免形成新的“安全孤岛”。

- 持续关注云安全联盟(CSA)等机构发布的最佳实践、研究(如CSA STAR、CMMC模型)和指南,保持架构的前瞻性。

随着混合云/多云、边缘计算、AI大模型的普及,信息安全架构将更加动态和智能。网络与信息安全软件的开发也将更加强调自适应、弹性与预测性防护能力。通过CSA安全沙龙这样的平台凝聚智慧、分享经验,共同探索并实践云时代的安全新范式,是企业构筑数字时代核心竞争力的必由之路。

如若转载,请注明出处:http://www.nndeshi.com/product/49.html

更新时间:2026-04-28 16:57:47